警察庁のレポートによると、2019年4月〜2020年3月の不正アクセス行為の認知件数は2960件で、前年度の約2倍へと急増しました。*1

突貫工事で進められたテレワークの導入により、脆弱性が増した会社のセキュリティ。いま、そのウィークポイントを狙った不正ログイン攻撃が増え続けています。

そんなリスクの中で社員がテレワークをしていることに、戦々恐々としていませんか?とはいえ、これ以上セキュリティ管理にコストをかけるわけにもいかないですよね。

こんな頭の痛い問題のソリューションになると評判なのが、スウェーデン発のYubico社が提供するハードウェアセキュリティキーのYubiKey(ユビキー)です。

YubiKeyの強みを簡単に説明すると以下のようになります。

- 現代で最高のセキュリティ強度

- ログインにかかる時間を短縮

- セキュリティ管理コストが大幅ダウン

ここからは、YubiKeyが本当にセキュリティ強度や管理コスト問題の解決策になるのか、実際にテレワークへ導入して検証してみましょう。

*1:https://www.npa.go.jp/cyber/pdf/R020305_access.pdf

\\\おススメの関連記事///

次世代の指紋認証セキュリティ「YubiKey Bio」レビューとGitHubへの実装方法

二要素認証の手引き|リモート時代の機密を守るYubiKeyの二要素認証

この記事の目次

テレワーク向け?セキュリティキーYubiKey 5C NFCの基本情報

実際に検証する前に、まずはYubiKeyについての基本情報を見ていきます。

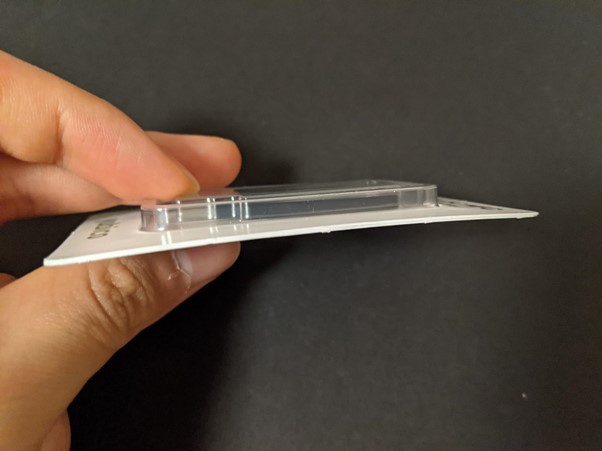

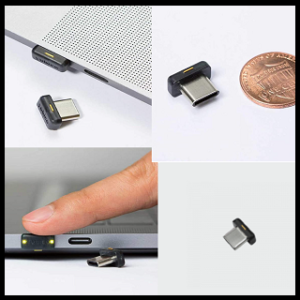

購入したのは2020年9月9日に発売されたYubiKey 5C NFCというタイプ。メインとバックアップ用に2本注文しました。

実際に届いたYubiKeyがこちら

無駄のないシンプルなデザインで、本体の全長は4.5cm、厚さは3.7mm。

耐破砕性と耐水性を備えているので、ペンチでわざと壊したりしない限り、早々壊れることはなさそうです。電池や充電も不要です。

規格はUSB-Cタイプ

これ以外にも多くの規格がありますが、YubiKey 5シリーズは全て同じ性能なので、使用する用途やUSBタイプに合わせて選べばOKです。

セキュリティの前提知識

ここで、前提になるセキュリティについての知識を簡単に見ておきます。

まず、不正ログインが起きる原因の99.7%はログインパスワードなどの「認証情報データ」が盗まれ、悪用されることで起きます。*2

逆に言えば、この部分さえ守ることができればセキュリティについて心配する必要はありません。

*2:https://solution.netone-pa.co.jp/blog/298

高度化しつづけるサイバー攻撃に、基本的なパスワード認証だけでは脆弱すぎます。企業の場合、定期的に社員全員のパスワードを変更する必要があるなど、多大な労力や管理コストがかかります。

SMS認証を使ったワンタイムパスワードなら通常のパスワードよりは強度が上がります。また、SMS認証よりもさらにセキュリティ強度が高いのは、Google認証などの「認証アプリ」を使った認証です。

しかしSMS認証と認証アプリはどちらも、モバイルの電波環境や充電に依存しています。スマホが使えない状況になっただけでアカウントに入れなくなる、というのは無視できないリスクです。

しかも、ログインのたびにSMSを送信したり認証アプリを起動してコードを入力するのは意外と手間が掛かり、ストレスにもなります。

Yubico社が提供する物理キーYubiKeyはこうした問題を解決してくれます。YubiKeyを使うことで、安全でしかも認証アプリよりも簡便なログインが可能になります。

\\\YubiKeyの製品情報・購入方法は、セキュリティ製品専門ページを御覧ください///

YubiKey

テレワークでの使い勝手・セキュリティは?Micrisoftアカウント紐づけも実演

ここからは、テレワークで活用する際の使い勝手について詳しく見ていきましょう。

YubiKey 5C NFCのMicrisoftアカウントでのセットアップ手順

MicrosoftアカウントとYubiKey 5C NFCを紐づけする手順を見ていきます。

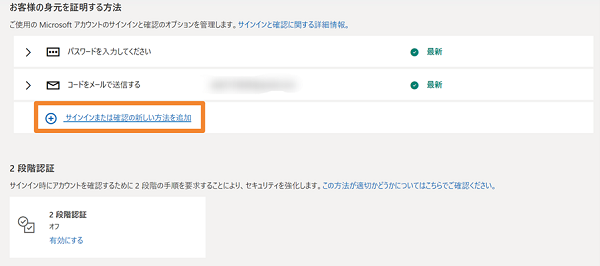

まず、Microsoftアカウントにサインインします。

セキュリティ管理ページから、「高度なセキュリティオプション」へ。

「サインインの方法追加」をクリックします。

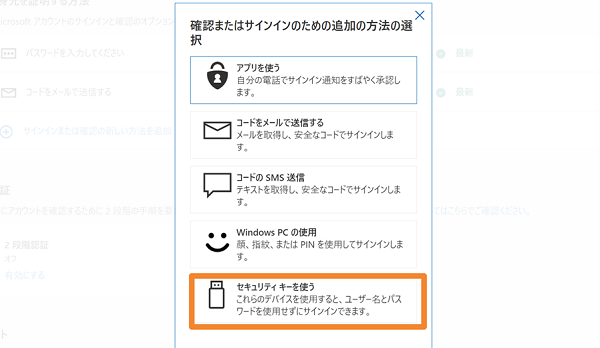

「セキュリティキーを使う」へ。

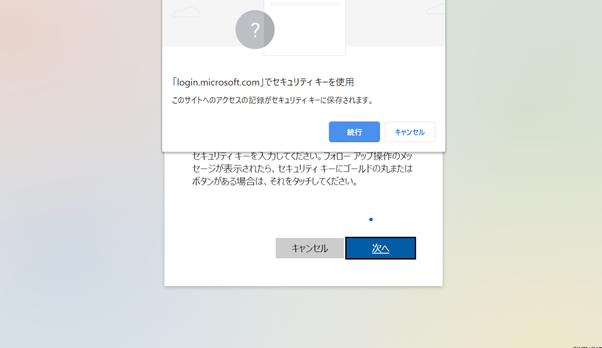

すると、この画面が表示されます。

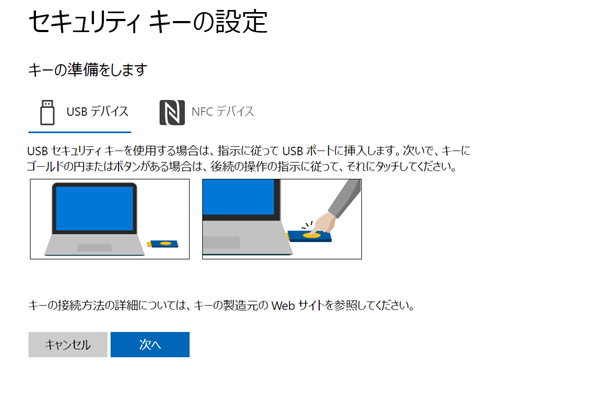

今回はUSBポートに差し込んで使う「USBデバイス」なので、「NFCデバイス」は選択せずに「次へ」をクリック。

自動的にこの画面が表示されますので、「続行」をクリック。

画面の指示に従って、YubiKeyを挿入します。

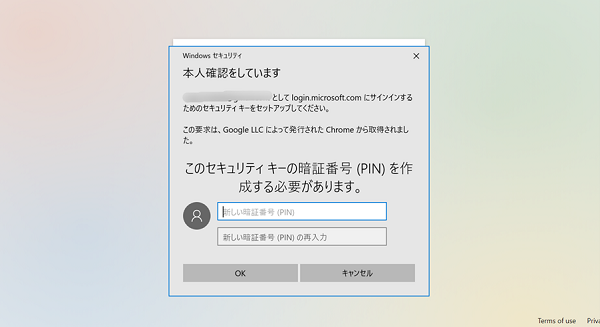

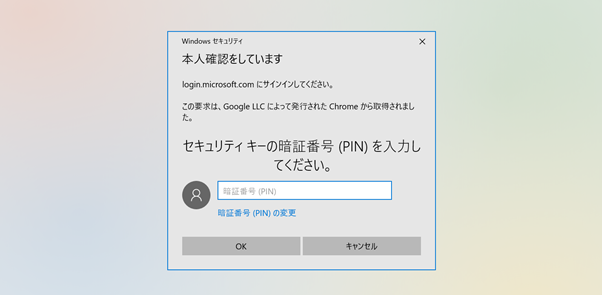

YubiKeyを利用するためのPINを設定します。

PINを知らなければYubiKeyを使用できないため、たとえキーが他人の手に渡ったとしてもセキュリティの安全性を確保できます。

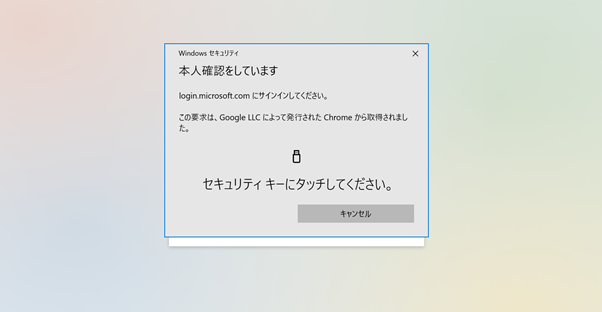

そして、画面の指示に従いYubiKeyをタッチ。

これは、あなたがリモート操作するハッカーではなく、デバイスの前に座っている本物の人間だということを確認するためのものです。

最後に、登録したYubiKeyに識別用の名前を付けます。

これで完了です。

セットアップにかかる時間をタイマーで計測してみたところ、2分52秒かかりました。

「パスワードレス」でログイン速度はどう変わる?

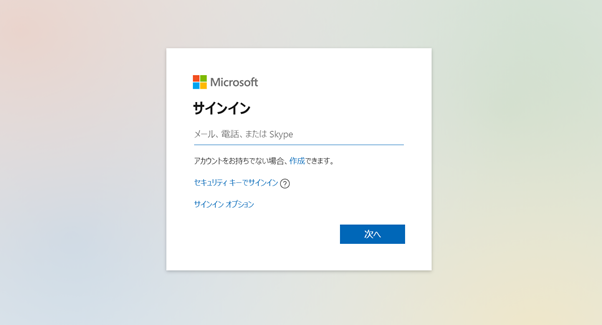

一度YubiKeyをセットアップすれば、Microsoftではメールアドレスやパスワードを入力せずにログインできるようになります。

サインイン画面で、真ん中の「セキュリティキーでサインイン」をクリックします。

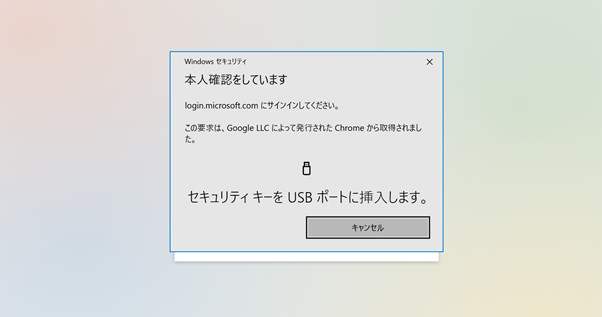

画面の指示に従い、既にアカウントで登録してあるセキュリティキーを挿入します。

先ほど登録したYubiKey本体のPINコードを入力します。

セキュリティキーにタッチし、本人確認。

これで完了です。

18秒でログインできました。

これなら、モバイルデバイスにSMSでコードを送ったり認証アプリで認証する場合の数倍時間を短縮できますね。

YubiKeyをなくしたら?管理方法は?

一つ気になるのは、これだけ小型のYubiKeyを無くしてしまったら?というハードウェアキーならではの問題。

しかし、家のカギを頻繁に無くすことがないように、YubiKeyもそうそう無くすことはありません。

まず、あらかじめ1本のメインキーと1本のバックアップキーをアカウントに紐づけしておき、普段使いしない1本は安全な場所に保管しておきましょう。

オフィスでは社員証と一緒にぶら下げておくのがおすすめ。

テレワークなど会社の外で持ち歩く場合は、探し物トラッカーの「Tile」などを一緒につけておくと安心です。最後に検知した位置情報をスマホに表示してくれるので、難なく見つけられます。

もし紛失してしまった場合は、そのYubiKeyのアクセス権限を削減するだけで対応できます。

YubiKey 5C NFCを2週間テレワークで使い込んでみた感想|総合的には「買い」?

YubiKey 5C NFCを2週間使ってみて気になったことが2点ほどあります。

一つは、接続部分が固く、使い始めの時はかなり差し込みにくかったこと。

これは数日使っているうちに柔らかくなり、スムーズに差し込めるようになりました。

もう一つは、少し邪魔に感じたことです。

パソコンからYubiKeyが飛び出ているので、コーヒーを飲もうと伸ばした手に引っかかってヒヤリとしました。

YubiKey自体は頑丈で、この程度では壊れそうにありませんが、パソコンの挿入口のほうにダメージがありそうでした。もし頻繁にログインする必要がある場合は、Yubikey 5C nanoを購入した方が良いでしょう。

YubiKey 5C nano

とはいえ、目立った欠点はその程度。それ以上にメリットの方が圧倒的に大きいです。

より高いセキュリティ強度とログイン時間の短縮、セキュリティ管理コストダウン。

YubiKeyが、これらを同時に達成できるというのは本当でした。

今ではテレワークの必携アイテムに。しばらく、手放せそうにありません。

\\\YubiKeyだけじゃない。自社に合ったセキュリティソリューションを見つけましょう///

Warning: Trying to access array offset on false in /home/pjla/pj-tc.com/public_html/wp-content/themes/law_tcd031/functions.php on line 566

レビュー記事の誘いがあったのでレビューします。

こちらでYubikey 5 NFCと Yubikey Nano 5です。

元々仮想通貨のために購入して、電話の会社のネットワークはダメで安全性ないのでU2Fの機能のある機能を使いこなして満足してます。Tresorも同じ機能がありますが、一応Yubikeyは回線ないので便宜性が更にいい。

Yubikeyは良すぎて、結局コンピュータでログインするためにも使い、ルートパスワードのためにも使って、とても便利です。

で便利すぎて二つのスロットあるので結局更に生かして、暗号化されてるパスワードのデータベースのためにも使い始めて、そうしたらKeepassXCで管理していたパスワードのデータベースを開くためにYubikeyも使うことになりました。IOSの指紋の便宜性に慣れている人たちにおすすめ。

最後に資料や簡単に説明するものはあまりないので、そこはマイナスが大きかった。私の場合はLinuxでpcscdのプログラムなくて、hidraw0の権限の問題もあったし、

GitHubで調べて解決しましたが自動的にプログラムのインストール時にやってくれなかったです。OTPの使用のために困っている人たちにyubioath-desktop—log-level DEBUGでとりあえずログが出て問題を明確し解決できます。

コンピュータの安全性に詳しくない人も便利で使いやすいなのでおすすめ。

Warning: Trying to access array offset on false in /home/pjla/pj-tc.com/public_html/wp-content/themes/law_tcd031/functions.php on line 566

こんばんは

>Yubikey 5 NFCと Yubikey Nano 5

>そうしたらKeepassXCで管理していたパスワードのデータベースを開くためにYubikeyも使うことになりました。

とのことで

Yubikey 5 NFCと Yubikey Nano 5を二つ(マスター・スペア)利用して同じKeepassXCのデータベースを開くなどされていますか。

Warning: Trying to access array offset on false in /home/pjla/pj-tc.com/public_html/wp-content/themes/law_tcd031/functions.php on line 566

バックアップキーのアカウント紐付け方法を教えて下さい。

Warning: Trying to access array offset on false in /home/pjla/pj-tc.com/public_html/wp-content/themes/law_tcd031/functions.php on line 566

YubiKeyを登録することのできるほとんどのアカウントでは、複数本のキーを登録(紐づけ)できます。ですので、バックアップキーを一本目のキーと同じ方法で登録し、安全な場所で保管しておくことをお勧めしています。