個人情報や研究データなど秘匿性の高い情報を不正アクセスから安全に保護するために必須の「暗号化」。

HSM(ハードウェアセキュリティモジュール)は、そんな暗号化や復号化(暗号の解読)を実行し、「暗号用の鍵を入れておく金庫」のような役割を持つ物理デバイスです。

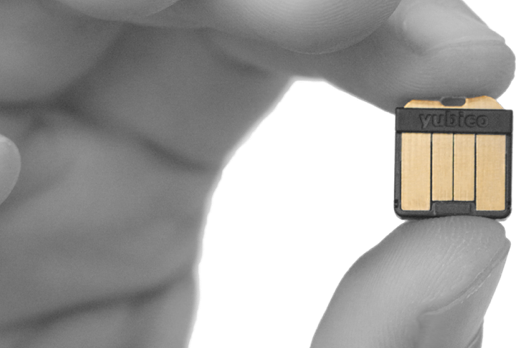

【YubiHSM2】は従来のHSMよりも手軽で超小型、環境に合わせて自在にHSM環境をデザインできる次世代のHSM。ナノサイズで、政府グレードのセキュリティ強度を実現します。

これまでは高額なコストやサイズの問題から導入が現実的でなかった仮想通貨の個人投資家や研究室など、より細分化された単位で導入が可能になりました。

本記事ではYubiHSM2が一般的なHSM製品とはどう違うのか、具体的にどういった場面で活用できるかの事例も含め、網羅してご紹介します。

この記事の目次

「HSM」は暗号鍵を不正アクセスから安全に保護するセキュリティツール

YubiHSM2シリーズは、GoogleやMicrosoftなど名だたるIT企業からも高い信頼を得るYubico社が提供するHSMツールです。

まずは、「そもそもHSMとは?」という疑問を解決するため、基本的なHSMの役割・利用するメリットについて解説します。

HSMはなぜ必要?

HSMとは、一言で表現するなら「暗号処理と暗号鍵の生成・管理・保護をする物理デバイス」です。

サイバー犯罪が高度化を続ける現代社会では、重要なデータベースや通信、メールといった重要ファイルの盗み見を防止するために「暗号化」技術が幅広く活用されています。

「暗号処理」とは平文のファイルを暗号化すること、「暗号鍵」は暗号化されたファイルを復号化(=元のファイルに復元)するために必要なデータのことです。

従来、暗号化ツールとして用いられることが多かったのは、ソフトウェアを使用した「暗号化アプリケーション」。

しかし、このタイプの暗号化はネットに接続されたソフトウェア内に暗号鍵を保存します。

これは暗号化したファイルと同じデバイス・サーバにその暗号を解読する暗号鍵も置いてあるような状態で、「悪意のある内部者」「遠隔地からの攻撃」に対して脆弱です。

例えば管理者や内部関係者なら、「バックアップを取る」という名目で簡単に複製ができます。高度な技術を持ったハッカーであれば、不正アクセスによって管理者アクセスを掌握するか、トロイの木馬を侵入させる等によって簡単に鍵のコピーの作成が可能。

その後は、内容をダークウェブで販売されたり、別の暗号化を施され、身代金を要求されることも考えられます。結果として対応に莫大なコストがかかるうえ、著しく信頼を失うのは想像に難くないでしょう。

そこで生まれたのがHSMです。暗号鍵をハードウェアのみに保存し、サーバーと物理的に分離することでこの脆弱性を克服します。

HSMでは、サーバからHSMへデータを送り込み、HSM内部で暗号処理を実行、処理結果をサーバーへ出力することで、暗号鍵をサーバに出すことなく暗号処理が可能。

「侵入できてもHSMがなければ一切解読できない」という状態が実現できるのです。

従来型HSMは中小企業・個人では導入が難しい

極めてセキュアな環境を作れる一方で、一般的なHSMには致命的な問題があります。それが「価格が高額」「サイズが大きい」「柔軟性に欠ける」の3点です。

もともとHSMは膨大なトランザクション数を処理する金融機関のシステムなどで用いられ、巨大なラックマウント型が基本でした。

そういったHSMは極めて高性能ですが、設置するためには非常に高額な費用が発生します。具体的には高いもので数千万、安くても数百万ほど。

機能を制限した小型のHSMでも50万円程度が相場です。

ラックマウント型はもちろん、小型HSMもテレビゲーム機の本体ほどの大きさがあるため携帯性は高くありません。

さらに、トランザクション処理数や冗長構成、電源の数といった性能が固定されています。HSMは物理的な攻撃からも暗号鍵を保護するため、内部が開けられないようネジが潰されているケースが多く、メンテナンスや改造ができません。

そのため設計の自由度はかなり低く、柔軟な環境構築が難しく、不要な機能の入ったオールインワン型を購入するほか選択肢がありませんでした。

結果、従来型のHSMの利用者は金融機関や大企業がメイン。

小規模の企業・個人にとっては、とにかく高額で場所を取り、またオーバースペックになりがちなため、費用対効果を考えると導入が難しかったのです。

しかし前述したようにサイバー犯罪は高度化する一方で、中小企業や個人でもHSMによるセキュリティの強化は必須。

【YubiHSM2】シリーズは、こういった従来型HSMの問題を解決するために開発された、ナノサイズのHSMツールです。

なぜYubiHSM2?破格のコストで最高クラスのセキュリティを実現

YubiHSM2は、8万円台という通常のHSMに比べた圧倒的低価格と、世界最小クラスのナノサイズで環境に合わせた柔軟なHSM環境の構築を実現します。

| 寸法 | ●フォームファクター:USB-A ●サイズ:12mm x 13mm x 3.1mm ●重量:1g ※サーバーの内部USBポート等、限られたスペース向けに設計されたナノ仕様 |

| 暗号化インターフェース | ●PKCS#11 API ver2.40 ●Yubico Key Storage Provider(KSP) ●YubiHSM2コアライブラリ(C,Python)を介したデバイス機能へのフルアクセス |

| 主な暗号機能 | ●ハッシュ化 ●鍵ラッピング ●非対称(RSA) ●楕円曲線暗号(ECC) ●乱数生成 |

| ネットワーク共有 | 対応 |

| 物理的攻撃に対する保護 | 設置済みYubiHSM2を強引に外そうとした場合はデータごと破壊 |

| パフォーマンス | 使用するマシンの性能に依存 |

| 販売価格 | ¥82,730~ |

従来型と比べて最大90%安価で、政府グレードのセキュリティを実装

YubiHSM2シリーズを利用することで、低コストで高いセキュリティ対策を実現し、高い費用対効果を達成できます。

HSM環境構築にあたっての設備投資は従来型より最大90%安価にできるうえ、使用電力量が圧倒的に少ないため企業の長期的なエネルギーコストを大幅に削減。

それでいて政府グレードの高度な暗号化セキュリティと運用を提供し、サーバー、アプリ、データベース、IoTデバイス、仮想通貨取引などのセキュリティ強度を別次元に高めます。

オールインワン型のHSMのように秒間数百万のトランザクション処理はできませんし、暗号化の種類も少なめです。

ですが、そもそも金融機関や大企業でもない限り、そういった機能は無用の長物。個人や中小企業にとっては明らかにオーバースペックと言えます。

YubiHSM2がこれだけ低価格にもかかわらず高度なセキュリティを実現できるのは、不要な機能を極限まで減らし、洗練しているからこそなのです。

世界最小クラスの「ナノフォームファクタ」が柔軟なHSM環境をデザイン

YubiHSM2シリーズは「12mm x 13mm x 3.1mm」と従来型のHSMとは比べ物にならないほど小さく、携帯性の高いナノ設計。

それによって一般的なHSMツールの「柔軟性の無さ」を解決し、様々なデバイス・サーバを自在に保護することができます。

サーバの内部USBポートに挿入する場合も、USB-Aスロットに無駄なくフィットする「ナノフォームファクタ」でセキュリティ用の筐体を邪魔することなく導入が可能です。

オープンソースSDKで素早く導入・管理が簡単

また、YubiHSM2シリーズは統合も簡単。

オープンソースのYubiHSM 2 SDK等を使用して、YubiHSM2を業務で利用する製品やアプリケーションに速やかに実装できます。

また、業界標準のPKCS#11等を介してこれらの機能を利用できるようにすることも可能。

導入にあたっての統合が難しい場合は、PJ-T&C合同会社にご相談ください。導入サポート付きでYubiHSM2をご注文いただけます。

YubiHSM2が真価を発揮する活用事例

次に、YubiHSM2の具体的な導入例をご紹介します。

YubiHSM2シリーズは従来のHSMに比べて導入が簡単で価格も安価なため、個人レベルや研究室レベルなど、より細分化された単位での導入が可能です。

YubiHSM2活用事例①:仮想通貨の個人投資家

YubiHSM2は、仮想通貨の個人投資家が取引を保護するために役立ちます。

急速に成長している仮想通貨市場では、サイバー攻撃の被害に遭うリスクは増加する一方。

いかにブロックチェーンが画期的でセキュアなシステムだとしても、仮想通貨資産のウォレットを守る「秘密鍵(暗号鍵の一種)」の管理はエンドユーザーに大きく依存しており、そこに脆弱性が残っています。

秘密鍵の保護に特化したツールであるHSMを活用すれば、資産を守る秘密鍵がサーバに流出することはありません。数あるツールと比べても、はるかに安全性の高いコールドウォレットを実装できます。

もちろん、秘密鍵を分離させることでアクセスが少し面倒になるため、特に短期トレードにおける利便性は下がります。

しかし、膨大な時間やリソースを投じて増やした資産を跡形もなく奪われるくらいなら、少し手間が増えても確実に不正アクセスを防げる方が良いはずです。

YubiHSM2なら、高額な設備投資なく最高峰のセキュリティ強度を実現できます。

まずはお問い合わせ:導入サポート付きYubiHSM2の注文はこちらからご相談ください。

YubiHSM2活用事例②:テレワーク作業のIT開発者・プログラマーを従業員単位で保護

昨今の急激なテレワークへの移行で企業のセキュリティ環境は大きく変化を強いられ、会社に一つのオールインワン型のHSMがある状態では対応しきれなくなりつつあります。

作成したソースコード、日々のテストシステムのファイルを暗号化するためにHSMは必須ですが、リモートからHSMへアクセスするには通信の暗号化も欠かせません。

そのためにVPN使用も可能ではあるものの、通信速度が遅くなるため従業員の生産性低下を招きます。しかも、VPNアカウントへの認証も二要素認証等で保護する必要があり、IT管理がさらに煩雑に。

こういったテレワーク環境ならではの悩ましい問題は、開発者やプログラマー個人がHSMデバイスを所持し、従業員単位でHSM環境を構築することによって解決できます。

低コストで柔軟な暗号化・復号化ができるYubiHSM2なら、開発者個人に1つずつ所持させることでテレワーク環境でもスキのないセキュリティを実現。

クラウドサービスや証明書サービスも開発者単位から安全に保護し、企業全体のセキュリティ強度を底上げします。

例えば社用PCに挿入すれば、そのデバイスで直接的に暗号処理を実行できます。

また、ナノサイズで携帯性も抜群なので、家でもカフェでも会社と同レベルの高度な暗号化が可能です。

まずはお問い合わせ:導入サポート付きYubiHSM2の注文はこちらからご相談ください。

YubiHSM2活用事例③:教育機関・大学の研究室

大学などの研究機関や教育機関も、高度化するサイバー攻撃の脅威にさらされており、機密情報漏洩などのインシデント報告も増えています。

しかし各人の自主性を重んじる必要性が高い研究・教育機関では、中々トップダウン式のセキュリティ体制による画一的な運用は難しいはずです。

また、研究目的で数週間以上も外部の研究者が頻繁に滞在したり、各所に点在するキャンパス間で共有ネットワークを持っていたりと、特殊な事情がある場合が多いもの。

このように一般的な企業よりも柔軟なセキュリティ対策が求められている一方で、膨大な個人情報や秘匿性の高い研究データを扱うことも多く、頑強なセキュリティ体制は必要不可欠。

こういったケースに効果的なのが、研究室単位でのHSM導入です。

YubiHSM2なら、従来型のHSMとは異なり低コストなため研究室単位でクローズドなHSM環境を構築可能。

あらゆるサーバ・デバイスを柔軟に保護できるため、セキュリティと日々のオペレーションが一体化していることの多い教育機関でも、利便性を保ったまま強固なセキュリティを実装できます。

YubiHSM2はPJ-T&C合同会社で最安値導入

HSMは暗号処理を司る非常に重要なハードウェアなため、冗長化や処理性能要求を満たすような設計・環境構築が必要です。

最適な設計ができなければHSMのリソースを余計に消費し、業務効率の低下などトラブルの原因になってしまうため。

YubiHSM2の正規代理店であるPJ-T&C合同会社では、セキュリティに馴染みのない企業・個人様でも安心してYubiHSM2を導入できるよう、サポート付きでのご注文を承っております。

また2021年5月にはアカデミック割引を開始し、教育機関や大学研究室での利用にあたっては、YubiHSM2をさらにお得に導入できるようになりました。

YubiHSM2を業界最安値で提供するPJ-T&C合同会社で、費用対効果を最適化できる政府グレードのHSMをお試しください。

関連記事:「二要素認証の手引き|リモート時代の機密を守る【YubiKey】の二要素認証」